Уязвимости¶

Уязвимости отчета¶

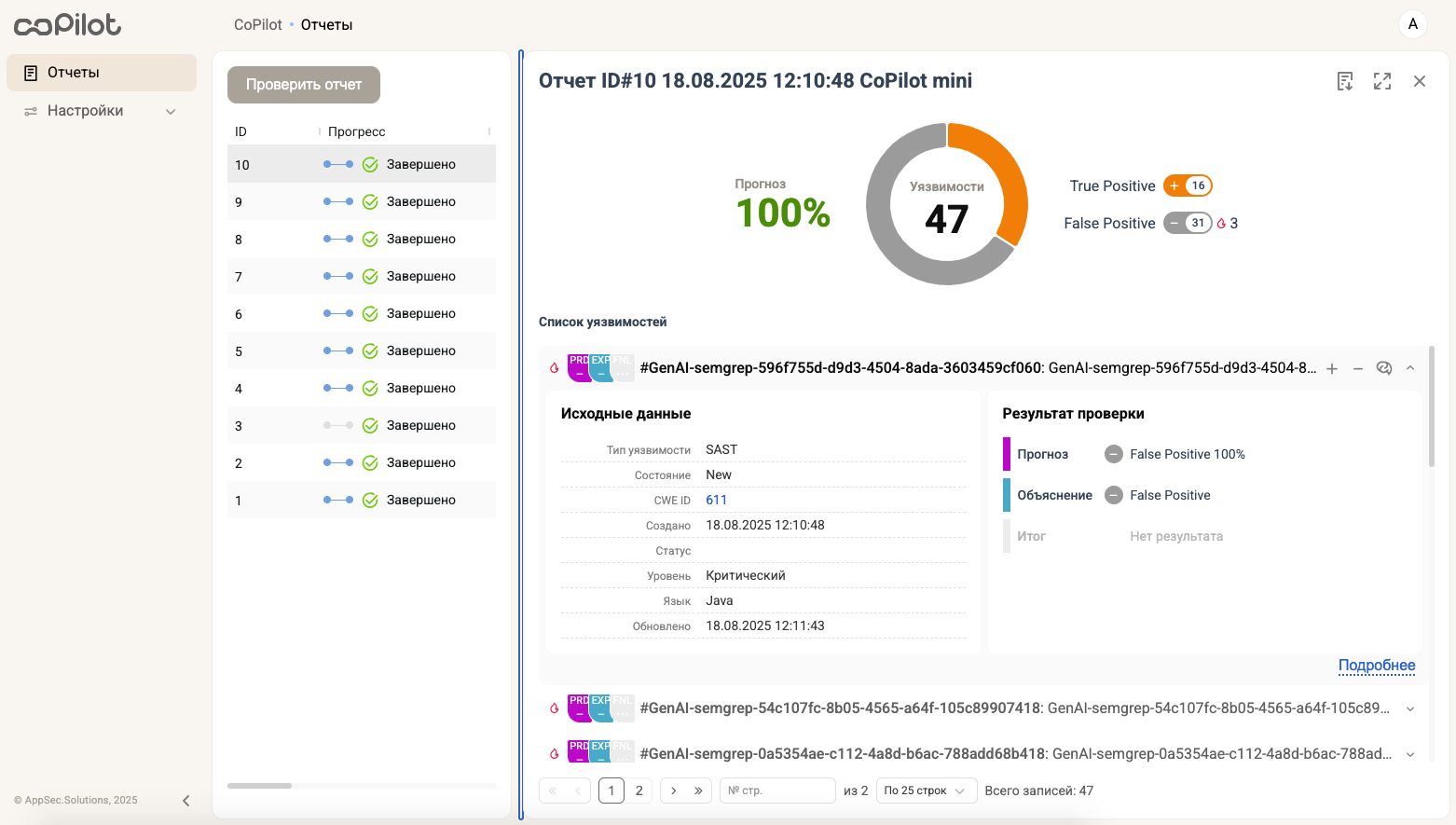

На странице Отчеты нажмите на строку уязвимости в Списке уязвимостей, чтобы просмотреть детальную информацию о ней.

В разделе Исходные данные приведена информация об уязвимости из отчета, поступившего на вход Системы:

- Тип уязвимости – SAST (для всех уязвимостей, найденных с использованием инструментов статического анализа).

- Состояние уязвимости в инструменте сканирования.

- CWE ID – ссылка на CWE ID для данной уязвимости (указывается, если применимо).

- Создано и Обновлено – даты создания и последнего обновления записей об уязвимости.

- Статус уязвимости (True Positive/False Positive), если он был размечен в инструменте сканирования.

- Уровень критичности уязвимости, определенный в инструменте сканирования.

- Язык программирования, в котором обнаружена уязвимость.

В разделе Результат проверки приведена следующая информация:

- Прогноз – предсказание, полученное в результате анализа нейросетью Predict, а также степень уверенности в предсказании в процентах.

- Объяснение – результат перепроверки предсказания, полученный при анализе нейросетью Explain.

- Итог – это поле может быть заполнено в результате ручных действий пользователя по обработке (триажу) уязвимости, см. раздел «Триаж уязвимостей».

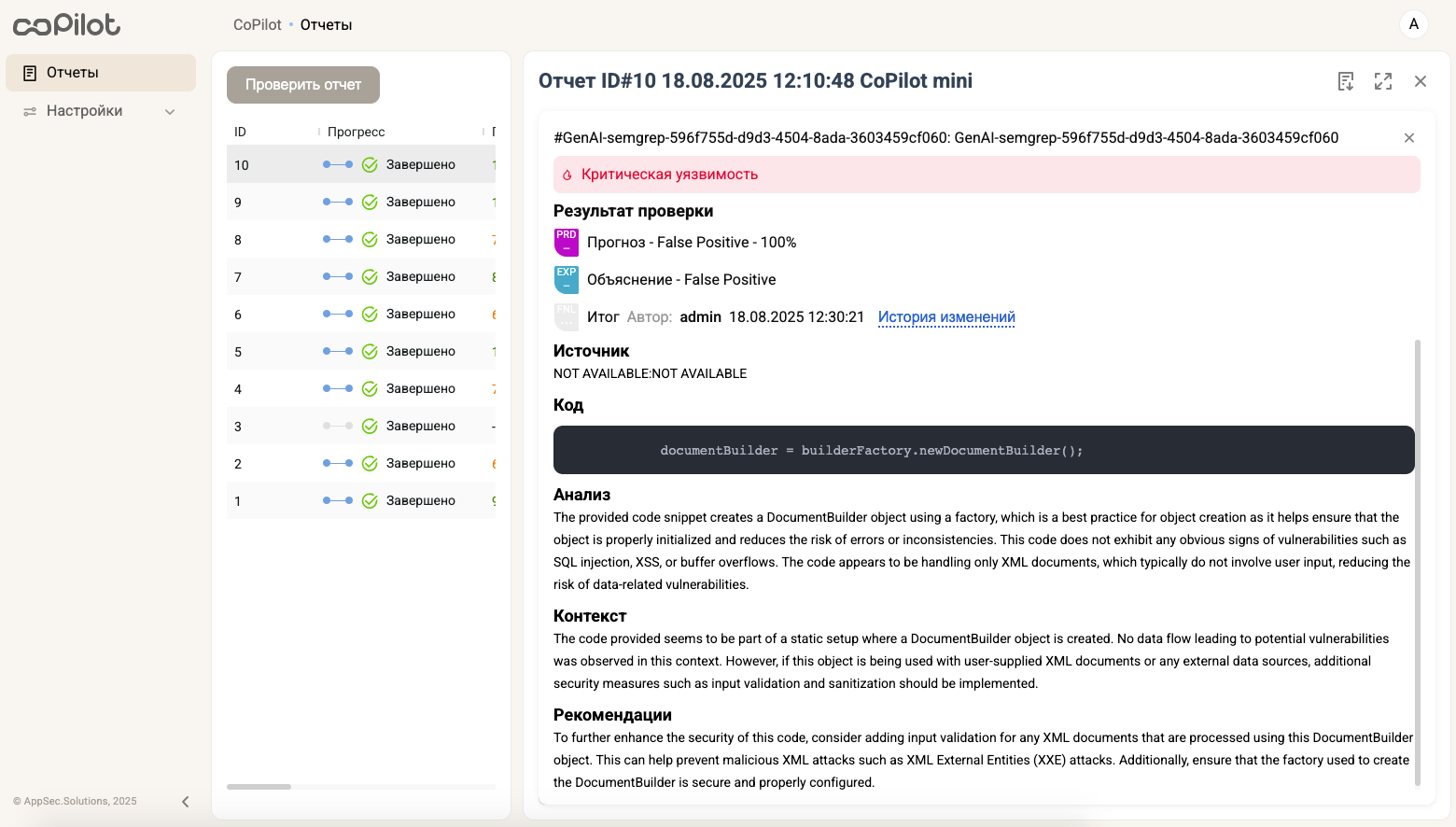

Если для уязвимости был проведен анализ с помощью нейросети Explain, ниже на вкладке Детали можно ознакомиться с описанием уязвимости, включая:

- Анализ уязвимости.

- Контекст, в котором уязвимость может быть проэксплуатирована.

- Рекомендации по устранению уязвимости.

- Источник уязвимости - путь, файл и номер строки, где она обнаружена (если такая информация есть в отчете).

- Код - фрагмент кода, содержащего уязвимость.

- Codefix - предложение нейросети Explain по исправлению кода для устранения уязвимости.

Также в результате анализа с помощью нейросети Explain на вкладке Путь опционально, в зависимости от содержания входного файла отчета, может быть доступна информация о пути для уязвимости, включая точку входа, точку входа данных, изменения данных и точку выхода.

Триаж уязвимостей¶

Система предоставляет инженеру ИБ возможность ручной обработки (триажа) обнаруженных уязвимостей.

Ручная проверка может потребоваться, например, если нейросети Predict и Explain дают разные результаты при анализе уязвимости.

Система запоминает решение пользователя по уязвимости и в дальнейшем не требует ее повторной обработки. Итоговый статус уязвимости, ранее присвоенный пользователем вручную, учитывается и отображается при обработке последующих отчетов, если в них встречается та же самая уязвимость. Например, если уязвимости уже был присвоен итоговый статус False Positive, он будет отображен в поле Итог в разделе Результаты проверки и в поле FNL в строке уязвимости при обработке нового отчета, в котором она еще раз встретилась.

При просмотре детальной информации об уязвимости справа в разделе Решение пользователя отображаются кнопки, предназначенные для ручных действий с уязвимостью:

-

При нажатии на кнопку Объяснение

запускается анализ с помощью нейросети Explain для получения объяснения и кратких рекомендаций по устранению уязвимости, а также перепроверки предсказания.

запускается анализ с помощью нейросети Explain для получения объяснения и кратких рекомендаций по устранению уязвимости, а также перепроверки предсказания.Статус, полученный с помощью нейросети Explain, отображается в поле Объяснение в разделе Результаты проверки, а также в поле EXP в строке уязвимости.

Необходимо отметить, что анализ будет запущен только в случае, если ранее для этой уязвимости он еще не проводился (в поле Объяснение в этом случае отображается значение Нет). Если для уязвимости уже есть объяснение, Система выдаст сообщение об этом.

-

При нажатии на кнопку «+» уязвимости присваивается статус True Positive.

Присвоенный вручную статус отображается в поле Итог в разделе Результаты проверки, а также в поле FNL в строке уязвимости.

-

При нажатии на кнопку «-» уязвимости присваивается статус False Positive.

Присвоенный вручную статус отображается в поле Итог в разделе Результаты проверки, а также в поле FNL в строке уязвимости.

-

Отменить присвоенный вручную статус можно с помощью кнопки Сброс статуса

.

.

Чтобы провести триаж одновременно для нескольких уязвимостей:

- Выберите уязвимости в списке, отметив их галочкой в левом столбце.

- После первого шага справа над списком уязвимостей появятся кнопки для ручных действий с выбранными уязвимостями: «+», «-» и Объяснение

.

. - Нажмите на нужную кнопку и дождитесь результатов триажа.